صفحه 2

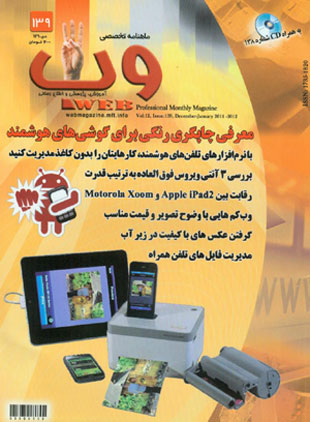

سخن مدیرمسوول2اخبار ICT3مصاحبهرامتین فرزادFarzad.ramtin@gmail.com5امنیتPen-testing ترفند به کارگیری یک هکر برای سنجیدن نفوذپذیری یک سیستم امنیتی9بررسی 3 آنتی ویروس فوق العاده به ترتیب قدرت11با Honeypot آشنا شویدساسان سیفی15شبکه و اینترنتزمان رویارویی LAN و Cloud فرا رسیده است19رایانش ابری اختصاصی و اشتراکی، بهترین عملکردها23بررسی انواع فناوری ها در شبکه های WAN (قسمت دوم)تالیف و ترجمه: سید ابراهیم امام جمعه26نرم افزاربا نرم افزار های تلفن هوشمند کارهایتان را بدون کاغذ مدیریت کنید31رابط های کاربری کامپیوتری برای افراد دارای مشکلات بیناییمهتاب تیموری، حوریه صدیقی34سخت افزاروب کم هایی با وضوح تصویر و قیمت مناسب41ساخت یک سیستم قدرتمند AMD قابل رقابت با Intel47رقابت بین Apple iPad2 و Motorola Xoom53معرفی چاپگرهای رنگی برای گوشی های هوشمند56بررسی برخی تحولات جدید در دنیای سخت افزار57ارتباطاتبازار شغلی مالزی برای مهندسین کامپیوتر (شبکه، نرم افزار و فناوری اطلاعات) ترجمه و تحقیق: زهره گندمیmfadaee@gmail.com60شیوه های برقراری تعامل در آموزش و یادگیری الکترونیکیصدیقه ملائیانMollaeian@gmail.com635 مرحله تا رسیدن به موفقیت در ITILترجمه و تالیف: مسعود ظهرابیMasoud_italy2009@yahoo.com67سیستم عاملچگونه سیستم عامل ها در یک دنیای مجازی شده به حیات خود ادامه می دهند؟

70روش های انتقال فایل های صوتی و تصویری از مکینتاش به pad یا iPhone73از قابلیت تشخیص گفتار windows 7 استفاده کنید76فناوری های برترمدیریت فایل های تلفن همراه78گرفتن عکس های با کیفیت در زیر آب8210 وسیله همراه مهم تاریخ85رویداد علمی87گذری در دنیای فناوری89شما و وبوب نامه91کلیک93